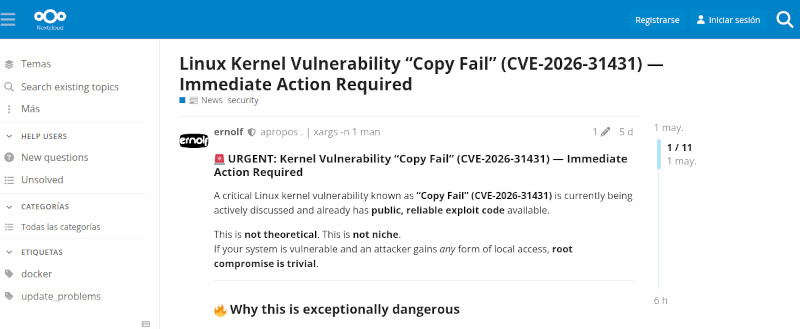

Adjunto una taducción al castellano del artículo del soporte de Nextcloud sobre la reciente vulnerabilidad del Kernel de Linux: Linux Kernel Vulnerability “Copy Fail” (CVE-2026-31431) — Immediate Action Required

Una vulnerabilidad crítica del kernel de Linux conocida como «Copy Fail» (CVE-2026-31431) está siendo activamente discutida y ya cuenta con código de explotación público y fiable disponible.

Esto no es teórico. Esto no es un caso aislado. Si tu sistema es vulnerable y un atacante obtiene cualquier forma de acceso local, el compromiso total como root es trivial.

Table of Contents

🔥 Por qué es excepcionalmente peligrosa

- Afecta a kernels de Linux con muchos años de antigüedad

- La explotación es determinista (sin condiciones de carrera, sin suposiciones)

- Funciona en múltiples distribuciones con escasas o ninguna modificación

- No deja rastros en el disco (las comprobaciones de integridad de archivos no sirven de nada)

En la práctica equivale a: un exploit → root en casi cualquier sistema

🧱 Usuarios de contenedores: NO estáis a salvo

Esta vulnerabilidad existe en el propio kernel.

Esto significa que:

- Docker, Podman, LXC, Kubernetes, etc. NO ofrecen protección

- Un contenedor comprometido puede escapar al sistema anfitrión

- Desde ahí: toma de control total del sistema

Si confías en los contenedores como frontera de seguridad, asume que esa frontera ha desaparecido.

🔧 La incómoda verdad: solo existe UN arreglo

No hay:

- ❌ mitigaciones fiables

- ❌ soluciones alternativas de configuración

- ❌ opción de «ya lo resolveré después»

✅ La ÚNICA solución es:

- Instalar un kernel parcheado

- REINICIAR

Si no has reiniciado con un kernel parcheado, tu sistema sigue siendo vulnerable.

⏱️ Un poco de realidad

Por la experiencia acumulada en este foro, muchos sistemas:

- llevan meses sin actualizar

- ejecutan kernels antiguos

- rara vez se reinician

Ese enfoque ya no es aceptable en este caso.

Ayer ya era demasiado tarde.

🧠 Flujo de explotación simplificado

[Usuario sin privilegios o App comprometida]

↓

[Disparar la interfaz criptográfica AF_ALG]

↓

[Abusar del comportamiento de splice]

↓

[Sobrescribir la caché de páginas del binario objetivo]

↓

[Ejecutar el binario SUID modificado]

↓

[Shell de root]

Detalle clave: El atacante modifica páginas de archivos en memoria, no el archivo en disco, lo que hace que la detección sea extremadamente difícil.

📌 Lo que debes hacer AHORA

- Actualiza tu sistema:

- Debian/Ubuntu:

apt update && apt full-upgrade - RHEL/CentOS/Alma:

dnf update

- Debian/Ubuntu:

- Asegúrate de que el kernel parcheado esté instalado

- Reinicia de inmediato

- Verifica la versión del kernel en ejecución:

uname -r

🔗 Lecturas adicionales

- Página oficial: https://copy.fail/

- Entrada CVE: https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2026-31431

- Análisis técnico (Tenable): Copy Fail (CVE-2026-31431): FAQ sobre escalada de privilegios en el Kernel de Linux

⚠️ Palabras finales

Si tu sistema está expuesto a:

- aplicaciones web

- cargas de archivos de usuarios

- hosting compartido

- contenedores

…entonces debes asumir que esta vulnerabilidad te afecta directamente.

No esperes. No lo postergues. Parchea. Reinicia. Verifica.

💬 Comentarios destacados de la comunidad

@misc señaló que el artículo original, aunque alarmista, no explicaba la relación directa con Nextcloud. Para mayor claridad:

- Nextcloud no está afectado directamente, ya que es una aplicación PHP y no utiliza el subsistema criptográfico vulnerable

algif_aead. - Sin embargo, es una vulnerabilidad de escalada de privilegios local: un atacante necesita algún tipo de ejecución de código en el servidor para explotarla (por ejemplo, acceso SSH, cuenta de usuario en el sistema, o una vulnerabilidad RCE en Nextcloud o PHP).

- @bb77 advirtió que cualquier vulnerabilidad de ejecución remota de código (RCE) en Nextcloud o PHP podría combinarse con Copy Fail para obtener acceso root.

Mitigación temporal (sin reinicio) — sugerida por @hairydog y ampliada por @bb77:

# Descargar el módulo vulnerable

rmmod algif_aead 2>/dev/null || true

# Añadirlo a la lista negra para que no se recargue al reiniciar

echo "blacklist algif_aead" > /etc/modprobe.d/blacklist-algif.conf

⚠️ Nota: esto es una mitigación temporal, no un arreglo definitivo. La solución real sigue siendo actualizar el kernel y reiniciar.

@bb77 también mencionó una posible vulnerabilidad RCE en Apache (CVE-2026-23918), que podría resultar especialmente grave si se combina con Copy Fail. Se recomienda mantenerse atento a las actualizaciones al respecto.