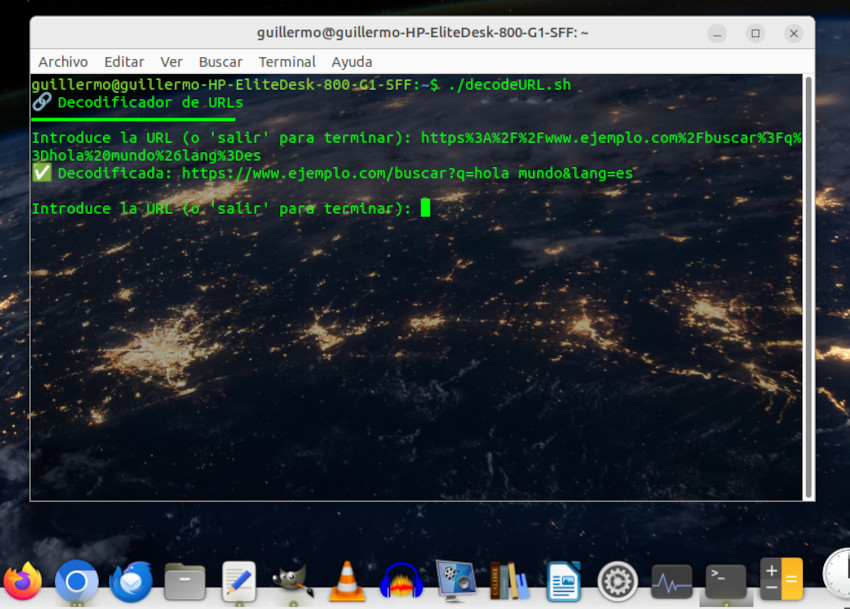

Ya tengo un script para copias de seguridad en mi PC con Linux, pero utilizo el comando cp. El problema es que cp no tiene opción –exclude nativa, por lo que la solución más limpia es sustituirlo por rsync, que es su equivalente mejorado y acepta exclusiones. El resultado es idéntico en cuanto a la copia, pero con control total sobre lo que se incluye.

Las rutas de caché a excluir (en mi caso particular, aunque no son todas) son:

- Chromium: .cache/chromium

- Brave: .cache/BraveSoftware

- Firefox: .cache/mozilla

NOTA: Ojo, que en mi caso Chromium y Firefox están instalados con snap!

Aquí está el script con bash en miaso particular -copiando a un disc duro externo SSD denominado 224GB : Continuar leyendo «📦 Script de copia de seguridad en Linux de tu carpeta home con rsync»